10 Infrastruktuur, võrk ja selle turve

Antud peatükk annab ülevaate:

- OSI-baasmudelist

- Võrgu infrastruktuurist

- Domeenidest ehk veebinimedest

- Kriitilisest infrastruktuurist ja infrastruktuuri kaardi loomisest

- Terminoloogiast küberriskide ja küberkaitse puhul

OSI-mudel

Arvutite omavahelist suhtlust kirjeldab OSI-mudel (ehk avatud süsteemide sidumise arhitektuur). OSI-mudeli tundmine aitab paremini mõista arvutite toimimist, leida lahendusi IT-probleemidele, aga ka saada aru erinevatest turvanõrkustest ning valida kaitsemeetmeid.

OSI-mudelil on seitse kihti. Alates kõige alumisest kihist ning liikudes ülespoole, on need kihid järgmised :

- Füüsiline kiht (Physical Layer) (Võrgukaabel, optika, WiFi antennid, raadioside);

- Lülikiht (Data link Layer) (2 kihi kommutaatorid ehk Switch);

- Võrgukiht (Network Layer) (3 kihi kommutaatorid, ruuterid);

- Transpordikiht (Transport Layer) (Transpordikihi protokollid TCP, UDP);

- Seansikiht (Session Layer) (Seansikihi protokollid TLS, SSH jne)

- Esituskiht (Presentation Layer) (Andmete kodeerimine)

- Rakenduskiht (Application Layer) (programmide eneste protokollid nt HTTP, HTTPS, SMTP, FTP, DNS).

Iga kiht kommunikeerub vahetult tema peal või all oleva kihiga. Võrguühendus saab alguse rakenduse kihist ja läbib teekonna kuni füüsilise kihini.

Füüsiline kiht tegeleb andmete füüsilise edastamisega üle võrgukaabli, optika ja raadioside sihtarvutisse.

Lülikiht on kiht, kus toimub füüsilise kihi vigade kontroll. Selles kihis lisab lülikiht IP-aadressidele MAC-aadressid. Lülikihi seade on näiteks kiht 2 kommutaator ja kiht 3 kommutaator.

Võrgukiht tegeleb pakettide liigutamisega seadmete vahel, määrab pakettide tee kasutades seadmete loogilisi aadresse. Võrgukihi seade on näiteks ruuter ja kiht 3 kommutaator.

Kui üks inimene soovib minna külla sõbrale ega ole teda varem külastanud, siis oleks kasulik teada aadressi, kus sõber täpselt elab. Kui ühendada arvutid omavahel võrgustikku, siis on vaja ka neile kõigile oma aadress määrata, et nad teaksid, kuidas üksteise poole pöörduda. Arvutitele jagatav aadress järgib kindlaid reegleid (sest muidu tekiks suur segadus). Kõige levinum reeglistik on internetiprotokoll (ehk lihtsalt IP). Vastavalt sellele protokollile (ehk reeglite kogumile) saab iga nutiseade endale IP-aadressi.

Internetiprotokollist on praegu kasutusel kaks erinevat versiooni: IPv4 ja IPv6 (vastavalt versioonid 4 ja 6). IPv4 kasutab aadressi kujuna nelja täisarvu nullist 255-ni, mis on omavahel eraldatud punktidega. Näiteks: 192.168.0.1 või 195.50.209.246. Niiviisi on võimalik nummerdada üle 4 miljardi seadme (täpsemalt 4 294 967 296) ja sellest tundus igati piisavat ajastul, kui üks tavaline kalkulaator oli nii suur, et täitis terve suure saali. Praegusel ajal on aga planeedil Maa seadmeid palju rohkem kui 4 miljardit ja aastal 2015 said erinevatele asutustele ära jagatud viimsed IPv4 aadressid. Seetõttu on hakatud aina rohkem kasutama IPv6 aadresse, mida on kokku 340282366920938463463374607431768211456 (seega peaks päris tükiks ajaks piisama).

Transpordikiht haldab transpordifunktsioone. Tegeletakse ühenduste ehk linkide usaldusväärsuse kontrollimise, segmentideks jagamise ning veakontrolliga. Transpordikiht tükeldab saatvas masinas andmed pakettideks, kui mõni pakett kaduma läheb saadetakse ainult puuduv pakett uuesti. Transpordikihi protokollid on TCP ja UDP.

Seansikiht haldab arvutitevahelist dialoogi, luues, hallates ja katkestades sideseansse arvutite vahel. Selle kihi ülesandeks on andmevahetuse turvalisuse tagamine ja oluline on andmete terviklikkus. Ühenduse katkemise korral, hoolitseb seansikiht ühenduse taastamise eest.

Esituskiht võtab vastu andmed rakenduskihilt. Kontrollib, kas andmed on järgmise kihi jaoks sobivas formaadis, kui vaja konventeerib andmed sobivasse formaati. Esituskiht pakub erinevaid funktsioone: andmete pakkimine, krüpteerimine, kooditabeli muutmine ja formaatimine.

Rakenduskiht algatab esmase päringu. Päringu sihtarvuti rakenduskihi ülesanne on edastada see päring vastavale rakendusele või teenusele. Päring võib olla veebipäring veebilehitsejast HTTP või HTTPS protokolliga. HTTP on hüperteksti edastusprotokoll. HTTPS on turvaline hüperteksti edastusprotokoll. HTTPS loob turvalise krüpteeritud kanali läbi võrgu. Rakenduskihis töötab domeen.

HTTP

HTTP (ingl HyperText Transfer Protocol) on veebi tehniliseks aluseks olev andme-edastusprotokoll, mis kirjeldab veebilehtede ülesehitust, info edastusviise jpm.

HTTPS

HTTPS (ingl HyperText Transfer Protocol, Secure) – HTTP edasiarendus, mis kasutab veebisisu edastamiseks turvatud (krüpteeritud) kanalit.

Hüpertekst

Hüpertekst on tekst, mis on mõeldud lugemiseks mittelineaarselt (mitte ühe voona ülalt alla). Hüpertekst võib sisaldada viiteid (hüperlinke) liikumiseks nii teksti enda sees kui ka välistele objektidele. Tuntuimaks näiteks on veeb ehk WWW, arvutieelsest ajastust võib mainida näiteks Piiblit.

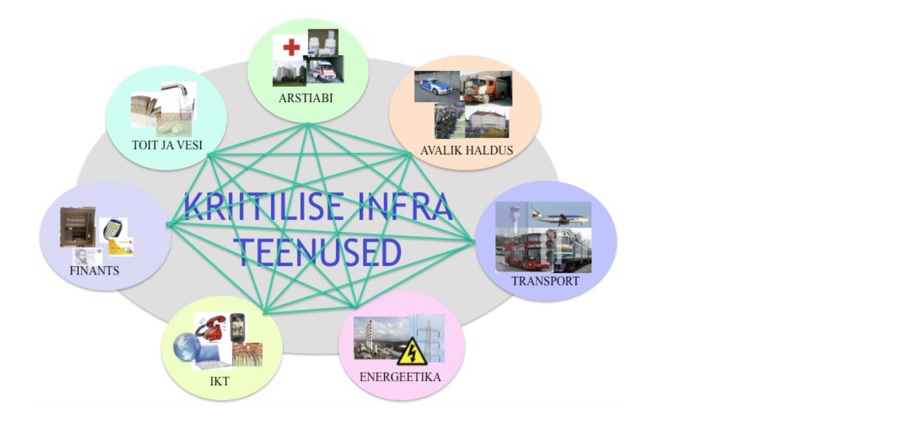

Võrgu infrastruktuur

Tehnoloogia arengu kaasabil on võimalik olla internetis peaaegu kõikjal Eestis. Kasutades 3G või 4G traadita internetiühendust. Testitud on juba ka 5G traadita internetiühendust.

Võrgu infrastruktuur võib koosneda erinevatest riistvara osadest – ruuterid, switchid, tulemüürid, kaablid ja tarkvara; ning võrgu rakendustest, mis hõlmavad erinevaid operatsioonisüsteeme. Võrgu infrastruktuurid hõlmavad ka võrguteenuseid, näiteks internetiühendusi. Juba üks arvuti on kasulik aparaat – see aitab näiteks keerulisi tehteid arvutada, infot salvestad või meelt lahutada (erinevaid arvutimänge mängida). Võrguturvalisus on küberturvalisuse alamliik, mille eesmärk on kaitsta inimeste, ettevõtete või riigiasutuste võrguseadmete kaudu saadetud andmeid. Tuleb tagada, et teave on kättesaadav, et seda ei muudeta ega kuritarvitata (ei kuulata pealt ega jälgita).

Tõeline väärtus tekib aga siis, kui arvutid panna suhtlema omavahel. Siis on võimalik ühest arvutist teistele infot serveerida – seda veebilehtede kujul. Näiteks Wikipedia.org pakub võimalust vaadata hulgaliselt videomaterjali. Veebilehe külastaja arvuti (mille kohta sageli kasutatakse terminit “klient”) saadab Wikipedia serverile päringu, näiteks midagi sellist: “Mis asub aadressil https://et.wikipedia.org/wiki/Avatud_s%C3%BCsteemide_sidumise_arhitektuur?” Vastuseks saadab server veebilehe sisu. Kuidas aga arvutid omavahel suhtlevad ja üksteist internetiavarustest üles leiavad?

Andmesidevõrk

Andmesidevõrk on andmete edastamiseks ja säilitamiseks mõeldud tehnoloogiliste vahendite (arvutid, võrguseadmed) kogum.

Võrguseade on aparatuurne sidevahend arvutite või muude lõppseadmete võrgustuseks.

Marsruuter ehk ruuter on elektrooniline seade, mis ühendab omavahel kaht või enamat arvutivõrku. Kahe arvutivõrgu vahel toimub andmeside pakettidena. Pakett sisaldab informatsiooni, millisest arvutist pakett tuleb ja kuhu minema peab. IP-aadresside järgi saab ruuter aru, millises võrgus saatja ja vastuvõtja on. Ruuter on seade, mis edastab informatsiooni OSI kolmandas kihis.

Kommutaator ehk switch on arvutivõrgu seade, mille abil luuakse ühenduskoht (ehk LAN) võrgus. Kommutaatori ülesanne on signaali edastamine ja võimendamine. Informatsiooni edastatakse MAC-aadresside põhjal. Kommutaator võib töötada ühel või mitmel OSI kihil samaaegselt. Kommutaator on seade, mis edastab informatsiooni OSI teises kihis.

Tulemüür võib olla nii seade kui ka tarkvara või mõlemad koos. Nt Alates Windows XP-st on Windows operatsioonisüsteemi tulemüür sisseehitatud. Arvutikasutajal on võimalik tulemüür tööle panna või kinni keerata. Olemas on ka seadmed, mis on ainult tulemüür. Nt Palo Alto ja tulemüüri funktsionaalsusega ruuterid. Seadete konfigureerimine oleneb seadmete margist.

WiFi – traadita kohtvõrk on väga mugav ehitada, see ei vaja suuri rahalisi väljaminekuid. WiFi-t on ka kerge paigaldada ja laiendada. Positiivne pool WiFi kasutusel on see, et inimesed ei ole enm seotud kindla lauataguse töökohaga kusagil kontoris, vaid võivad teha tööd seal, kus soovivad, kus on aga olemas traadita internetiühendus.

Kasutusel on ka avalikud WiFi-võrgud ja privaat-WiFi-võrgud. Avalikke WiFi-võrke leiab näiteks hotellides, lennujaamades, bensiinijaamas, toitlustuskohtades jne.

WiFi-liiklust on võimalik krüpteerida. Selleks kasutatakse kaht krüptimisalgoritmi WEP ja WAP2. WEP on tänaseks aegunud ja väga lihtsasti lahtimuugitav. WAP2 on protokoll, mida kasutatakse kõikide moodsate WiFi-võrkude turvamiseks.

Kui on vaja kasutada internetti, aga ollakse avalikus traadita internetis soovitaks kasutada VPN ühendust. VPN on virtuaalne privaatvõrk. VPN töötamisel loodakse turvaline tunnel. IT-süsteeme ühendavad läbi ebaturvalise avaliku võrgu turvaliste tunnelite kaudu. Privaatsus ja turvalisus tagatakse side krüpteerimise ja autentimisega

VPN ühendust on võimalik luua tarkvara põhiselt ja seadmete põhiselt. VPN ühenduse loomine tarkvara põhiselt on väga lihtne. Kõige odavam ja lihtsam on kasutada VPN loomiseks Windowsis leiduvaid protokolle. Windows operatsioonisüsteemis on võimalik VPN ühendus luua nii ettevõte võrguga kui isiklikuks otstarbeks. Tuleb meeles pidada, et see lahendus ei ole kõige turvalisem, kuna on leitud turvaauke.

Keerulisem viis VPN ühenduse tekitamiseks tuleb kasutada kahte ruuterit, mis toetavad VPN-i. Üks ruuter peab asuma ettevõttes ja teine ruuter peab asuma inimese kodus. Ettevõte poolne ruuter peab võimaldada luua 10 ühendus ehk tunnelit, võib ka rohkem ja inimese kodus peab olema ruuter, mis võimaldab luua vähemalt ühe tunneli.

VPN- lahendus on hea asutustele, mille osakonnad või filiaalid asuvad peamajast eemal. Samuti, kui asutuses on võimaldab kodukontoris töötamist.

Ülesanne

Teema kordamiseks leia vastused neile küsimustele:

- Mis kuju on IPv6 aadressil?

- Millisele firmale kuulub domeen fb.com. Selleks saad kasutada WHOIS otsingut, näiteks aadressil https://whois.icann.org/en/lookup?name=fb.com

- Kuidas kustutada oma arvutis paiknev DNS cache?

- Mida kuvab käsk “ping neti.ee” vastuseks? Mis on neti.ee IP-aadress? Mis on sinu enda arvuti/ nutiseadme IP-aadress? Võrdle enda seadme IP-aadressi oma naabri IP-aadressiga. Mida märkad?

- Mis vahe on HTTP ja HTTPS protokollidel ja milleks neid kasutatakse?

Domeen

Arvutitel pole probleemi pikki numbreid meelde jätta, aga inimestel püsivad paremini meeles tähenduslikud aadressid. Selle asemel, et pähe tuupida aadress 195.222.6.67, võib lihtsalt meelde jätta, et tegemist on Eesti välisministeeriumiga, mis on seotud vm.ee domeeninimega. Domeeninimed on tänapäeval lahutamatu osa meie igapäevaelust ja paljud ei mõtle selle üle sügavamalt – lihtsalt toksi sisse näiteks delfi.ee ja saad uudiseid lugeda. Domeeninimi peab olema unikaalne ja neid on tänaseks registreeritud juba sadade miljonite kaupa. Algselt võis domeeninime lõpu järgi teha järeldusi selle kohta, mis riigis mingi veebileht asub, aga praeguseks kasutatakse neid suhteliselt vabalt. Kuigi .ee-ga lõppevate domeeninimede üle on kontroll Eesti Interneti sihtasutusel, ei tähenda see, et kõik .ee-ga lõppevad domeenid on Eesti rahvale suunatud – näiteks fr.ee lihtsalt meenutab sõna “free”. Samal põhjusel on küllaltki populaarsed näiteks Montenegro (.me) ja Itaalia (.it) domeeninimed. Lisaks riigikoodidele on hulgaliselt domeeninimesid erinevate lõppudega, nt .android ja .chrome ja .travelersinsurance.

Populaarsete veebilehtede korral (nt google.com) võib juhtuda, et üks veebiaadress juhatab külastajad erinevate IP-aadressideni – selleks, et koormust arvutite vahel jagada. Seosed domeeninimede ja IP-aadresside vahel on salvestatud domeeninimeserverites (ehk lühidalt lihtsalt “nimeserver”). Domeeninimesüsteemi ja ka domeeninimservereid kutsutakse lühidalt DNS. Kui sisestad oma veebibrauserile tundmatu aadressi, siis saadab see päringu DNS serverile, kust tuleb vastuseks vastav IP-aadress. Edaspidi jätab kasutaja arvuti (või muu nutiseade) tavaliselt selle seose mõneks ajaks meelde, et ei peaks iga kord DNS serverit otsima.

Kuna DNS serverid saavad suunata külastajaid vastavale IP-aadressile, siis on see küberkurjategijate magus sihtmärk. Kui kellelgi õnnestub üle võtta mõjukas DNS server, siis saab näiteks kõik google.com domeeni otsivad inimesed suunata pahavaraga nakatatud veebisaidile (mis võib isegi google.com saidi moodi välja näha).

Kuidas aga leida mõnele suvalisele veebisaidile vastav IP-aadress? Proovi näiteks oma arvuti käsureal (Linux’is üldiselt “terminal”, ja Windows’is “cmd”) kasutada käsku “ping”. Näiteks kirjuta sinna “ping neti.ee”. Kui tahad käsu täitmist poole peal katkestada, siis vajuta Ctrl+C.

Ülesanne

Ülesande eesmärk on, et õppida muutma Windowsi baasil arvutite võrguseadeid. Ava fail ja tee nagu seal palutud – kliki siia

- Uuri millised võrguseadmed on sinu sülearvutis või nutiseadmes saadaval

- Kas seadmes on tulemüür ja kuidas see on seadistatud?

- Interneti seadete uurimine ja muutmine

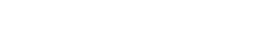

Kriitiline infrastruktuur ehk taristu

Kriitiliseks taristuks loetakse selliseid füüsilisi ja infotehnoloogilisi võrke, teenuseid, ressursse ja asutusi, mille mittetoimimisel on suur mõju riigi toimimisele ja julgeolekule, inimeste tervisele, ohutusele või majanduslikule heaolule. Kriitilise taristu hulka kuuluvad erinevad asutused ja sektorid: tervishoid, elektrienergia, toidu- ja veevarustus, keskküte, side, pangandus ja rahandus, transport, avalik haldus.

Kriitiline taristu

Kriitiline taristu on kogum riigi jaoks elutähtsaid võrke, teenuseid, ressursse ja asutusi, mille tegevuse katkemine kahjustab riigi toimimist olulisel määral.

Ülesanne

Võrguskeemi loomine – loo rühmatöös võrguskeem etteantud võrguseadmete ja tingimuste järgi kasutades selleks paberit või digitaalseid keskkondasid.

Ettevõte X võrguseadmed ja tingimused on järgmised:

- Üks tulemüür;

- Üks marsruuter (Router);

- 20 lauaarvutit on ühendatud esimesse kommutaatorisse;

- Viis sülearvutit võimalik ühendada teise kommutaatorisse ja/või Wi-Fi-sse;

- Kaks kommutaatorit (Switch);

- Üks Wi-Fi ruuter;

- Viis tahvelarvutit on ühendatud Wi-Fi-sse.

Võrguskeemi võib koostada paberil või kasutades digitaalseid keskkondasid:

- https://www.gliffy.com/

- https://products.office.com/et-ee/visio/flowchart-software

- https://creately.com/Online-Network-Diagram-Software

Tehnoloogiariskid

Mis on oluline küberriskide haldamises ettevõtte vaates?

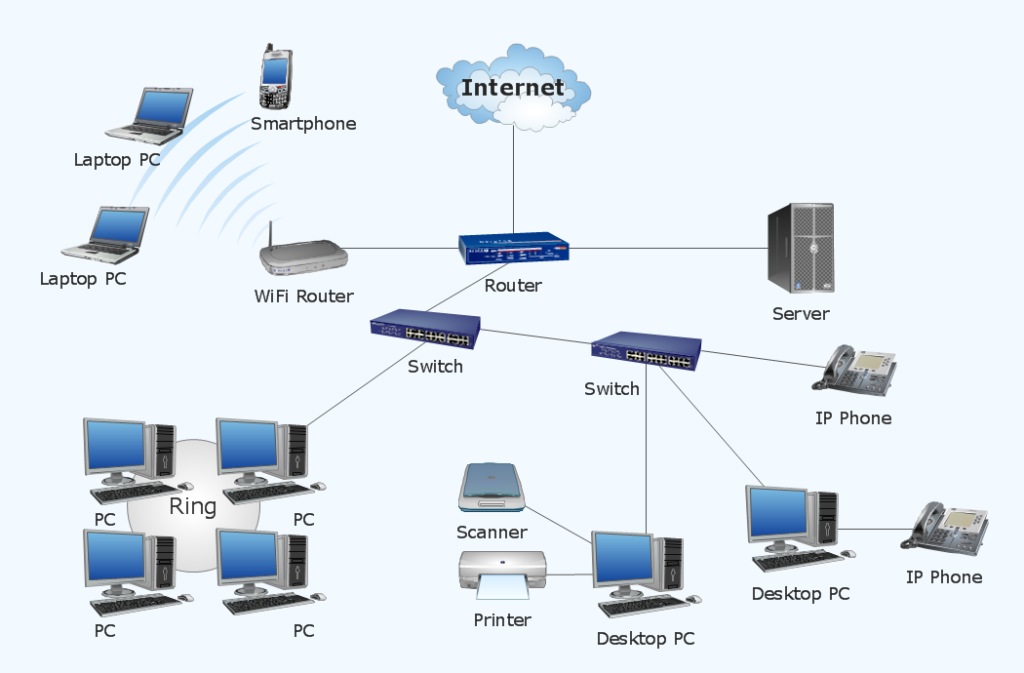

Ülesanne

Mõttekaardi koostamine terminite peale. Ülesande eesmärk on, et õpilased õpiksid tundma ja kinnistaksid küberturvalisusega seotud mõisted ja kasutama vajalikke sõna- ja käsiraamatuid.

Ülesande kirjeldus: Õpilased loovad mõttekaardi, edasijõudnud mõistekaardi ja tutvustavad seda teistele.

Õpetaja jagab õpilased kuude rühma, iga grupp loob kaardi temale antud terminitest ja lühenditest, mida rühm ise sooviks antud teema kohta kaardile lisada. Sobilik tarkvara valitakse õpilaste oskuste piires (nt saab ülesande viia läbi paberil või ka digitaalseid lahendusi kasutades, vt soovituslikke programme veebis).

- Ülesande sooritamiseks antakse aega 45 minutit.

- Õpilased peavad oma loodud kaardil kasutama vähemalt 6 põhiterminit ja 6 lühendit ja lisama juurde uurimistulemusel veel 6 teemakohast terminit, mida ei ole loetletud.

- Õpilased tutvustavad oma loodud mõttekaarti teistele (a 3-4 minutit).

- Võimalus on esitada küsimusi ja leitut õpetaja poolt asjatundliku kommentaariga toetada.

Mõisted ja rühmad:

- Rühm A – Andmed, Andmekaitse, Andmekogu, Andmete töötlemine, Autoriseerimine, Avalik võti, Viirus, Virtuaalne privaatvõrk, Võrgulüüs, 3DES, AES, ARP, AV, BYOD, CA, CERT, CHAP, CRC.

- Rühm B – Avarii (Disaster), Avatekst, Avatus (Exposure), Dark Web, Deep Web Dekrüpteerimine, Dešifreerimiseks, Ekstranet, Elutähtis teenus, Foori protokoll (Traffic Light Protocol), Küberkriminalistika (Forensics), Haavatavus (Vulnerability), Hübriidsõda, DDoS, DES, DoS, EDI, ETO, FTP, FW, GMT, HIPAA.

- Rühm C – Identiteet, Identiteedi vargus, Identifitseerimine, Informatsioon, Infosüsteem, Infovara, Internet, Intranet, Intsident (Incident), IP aadress, Isikuandmed, HMI, HTTP, IDEA, IDS, IMAP, IOT, IPS, ISKE, ISO, LAN.

- Rühm D – Jadašifer (stream cipher), Käideldavus, Kaitsetus (Exposure), Konfidentsiaalsus, Krüpteerimine, Krüptoalgoritm, Krüptograafia, Krüptogramm, Küberkuritegu, Kübersõda, Lunavara (Ransomware), MIME, NAT, NTP, OSINT, PAN, PAP, PCI-DSS, PGP, PKI.

- Rühm E – MAC aadress, Marsruuter, Nimeserver, Nõrkus (Vulnerability), Nuhkvara, Oht (Threat), Õngitsemine, Pahavara, Plokkšifer (block cipher), Probleem (Problem), Räsi, Risk, Ründeskript (exploit), PLC, POP / POP3, RC4, RSA, S/MIME, SCADA, SMTP, SNMP.

- Rühm F – Salajane võti, Seiresüsteem, Sertifikaat, Server, Šifreerimine, Signeerimine, Sündmus (Event), Terviklus, Trollid, Tulemüür, Turvaauk, Turvameede, Uss (worm), Vara (asset), SSH, SSL, TCP, TLS, UDP, UTZ, VPN, WAN, WEP, WPA.

Ülesande sooritamisel abiks:

- Soovituslikke tarkvarasid mõttekaardi loomiseks: Draw.io (https://www.draw.io/) Bubbl (http://bubbl.us/), Cacoo (https://cacoo.com/), Spiderscribe (http://www.spiderscribe.net/), Coggle (https://coggle.it/).

- Abiks terministest ja lühenditest arusaamisel:

V. Hanson, A. Tavast. Arvutikasutaja sõnastik: http://www.keeleveeb.ee/dict/speciality/aks/

L. Liikane, M. Kesa. Arvutisõnastik: http://www.keeleveeb.ee/dict/speciality/computer/

IT terministandardi projekti (1998-2001) sõnastik: http://www.keeleveeb.ee/dict/speciality/itstandard/

[ITS] IT terministandardi sõnastik: http://www.eki.ee/dict/its/

ANDMEKAITSE JA INFOTURBE LEKSIKON: https://akit.cyber.ee/

STANDARDIPÕHINE TARKVARATEHNIKA SÕNASTIK: https://stats.cyber.ee/

E-teatmik Vallaste: http://www.vallaste.ee/

COBIT sõnastik (inglise keeles): https://www.isaca.org/Pages/Glossary.aspx

ja otsimootorid nt Google otsing: www.google.com

- Mõttekaart/Ideekaart (mindmap) aitab õpilasel materjali koostada ja süsteemi panna. Sobib kasutamiseks ajurünnakuna, refleksioonina. (Allikas: Wikipedia)

Lisalugemiseks

- Millised on VPN-i kasutamise eelised?

https://digi.geenius.ee/sisuturundus/millised-on-vpni-kasutamise-eelised/

- Kuhu panna kodus WiFi-ruuter, et internet kiirem oleks?

https://digi.geenius.ee/rubriik/hea-nipp/kuhu-panna-kodus-wifi-ruuter-et-internet-kiirem-oleks/

- Esmavõrgu turvalisusest: https://blog.ria.ee/esemevorgu-turvalisusest/

Tagasiside on meile oluline

Andke oma kommentaar antud sisulehe kohta siin – kliki siia